Non molto tempo fa avevamo pubblicato un articolo che riguardava le venti migliori estensioni di Firefox. Oggi invece è nostra premura discutere dei loro problemi di sicurezza. Si, avete capito bene, proprio gli add-on di Firefox sembrano essere diventati i cavalli di troia da sfruttare per molti attacker.

Mozilla ingloba all’interno della sua comunità un mucchio di sviluppatori di add-on per il browser Firefox. Gli add-on vengono utilizzati per aggiungere, e in alcuni casi migliorare, funzionalità al browser. Secondo un ricercatore di sicurezza dell’Indiana il processo di aggiornamento delle varie versioni degli add-on pare sia esposto a rischi di sicurezza notevoli, permettendo dunque ad utenti smaliziati di intercettare la richiesta del browser diretta al sito dello sviluppatore per sapere se esiste una nuova, aggiornata versione del plug-in stesso. Sfortunatamente la maggior parte degli add-on proviene da società il cui nome non vi sarà di certo sconosciuto: Google, Yahoo, Facebook, LinkedIn, e molti altri.

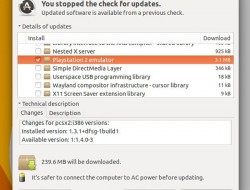

All’interno delle estensioni di Firefox sono presenti anche gli indirizzi utilizzati per gli aggiornamenti. Molti sviluppatori, invece che utilizzare l’hosting fornito da addons.mozilla.org, preferiscono utilizzare server sotto il loro controllo che nella maggior parte dei casi non sono protetti da nessun protocollo di sicurezza. I server di Mozilla infatti utilizzano il protocollo https, a differenza del semplice, e a quanto pare insicuro, protocollo http. Il problema sta nel fatto che l’add-on basato su https non ha problemi di sicurezza mentre gli aggiornamenti fatti attraverso http sono soggetti ad attacchi. Un malintenzionato, infatti, potrebbe intercettare la comunicazione tra il computer dell’utente e il server per l’aggiornamento dell’add-on e fargli eseguire codice malizioso.

Sul suo blog, Christopher Soghoian, ha pubblicato anche un possibile scenario di un attacco.